Анализ шифровальщика WannaCry в системе tLab

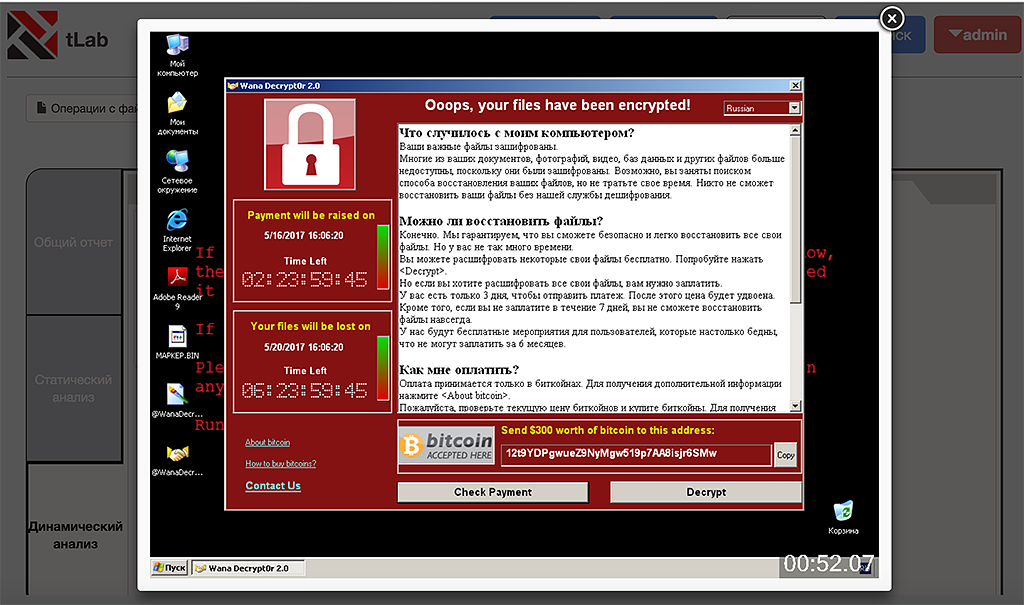

12 мая 2017 года произошла массовая атака вирусом-шифровальщиком WannaCry нацеленного почти на все версии MS Windows. В результате атаки были заражено более 75 000 компьютеров по всему миру в том числе Великобритании, Испании, Германии, России. В том числе по официальным данным атаке подверглись компьютеры в Казахстане в лице больших компаний. Данный вирус выводит сообщение, где требуется выкуп от $300 до $600 (в криптовалюте Bitcoin) за расшифровку файлов.

Требование выкупа за расшифровку файлов (скриншот сделан системой tLab)

Требование выкупа за расшифровку файлов (скриншот сделан системой tLab)

Для распространения шифровальщика злоумышленниками используется критическая уязвимость MS17-010 в протоколе SMBv1. Хотя согласно официальному бюллетеню безопасности данной уязвимости подвержены версии Windows начиная с Vista, но последствия атаки оказались настолько серьезными, что компания Microsoft видимо решила подстраховаться и пошла на беспрецедентный шаг - был выпущен патч даже на снятую с поддержки Windows XP.

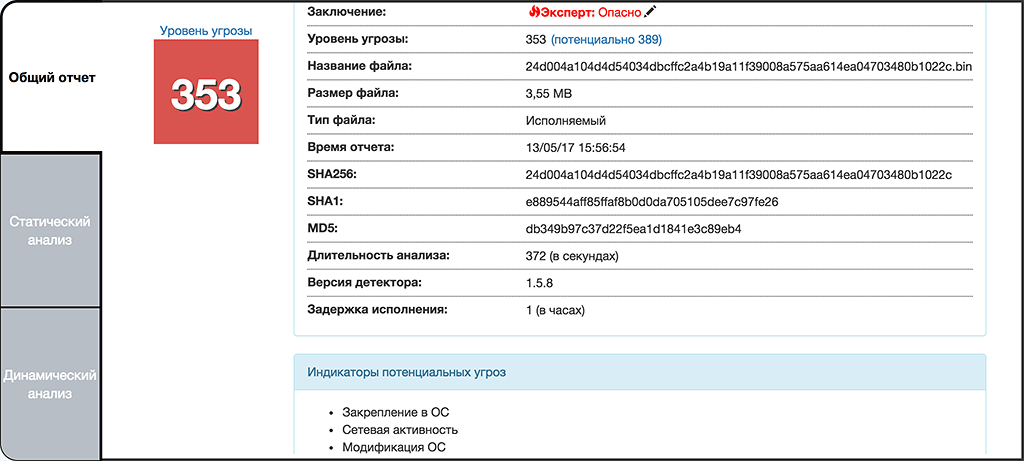

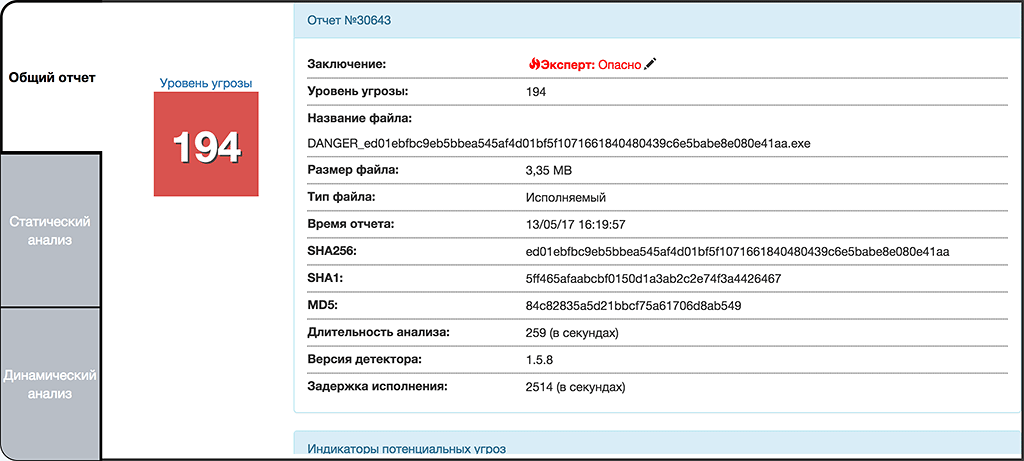

Специалистами компании T&T Security были проанализированы 2 объекта относящиеся к данной атаке с помощью системы tLab.

Объект №1

SHA256: 24d004a104d4d54034dbcffc2a4b19a11f39008a575aa614ea04703480b1022c

Объект №2

SHA256: ed01ebfbc9eb5bbea545af4d01bf5f1071661840480439c6e5babe8e080e41aa

Динамический анализ объектов в системе производился несколько раз с различными настройками. Исследование проводилось в контейнерах с отключенной сетью, что является типичной конфигурацией для наших клиентов. В статье описаны наиболее интересные функциональности объектов и проведен некоторый сравнительный анализ.

Вердикт tLab

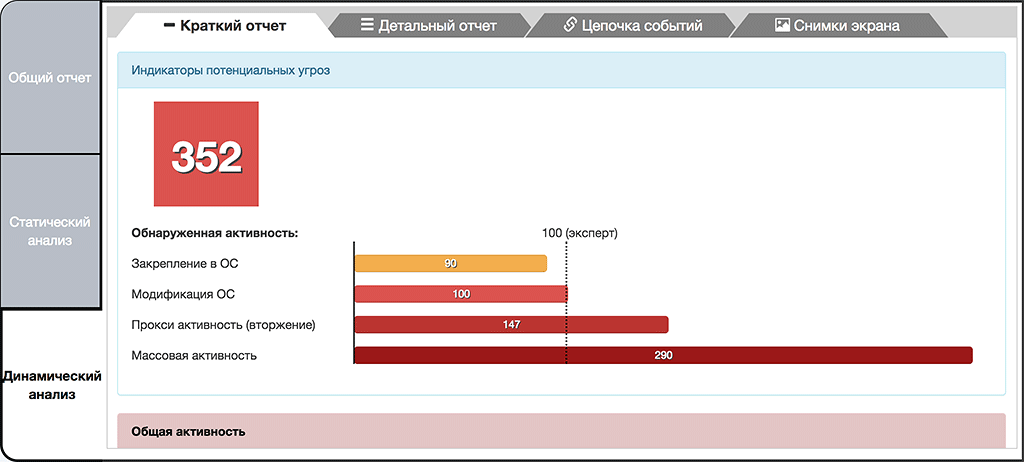

Система tLab успешно идентифицировала оба объекта как вредоносное ПО, присвоив высокий уровень угрозы по результатам статического и динамического анализов.

tLab представляет уровень угрозы в мета-процентах (может быть более 100%), если выше предела опасности (85% по умолчанию) - считается вредоносным (выделяется красным). Предел опасности выставляется администратором tLab.

В результате были обнаружены несколько индикаторов потенциальных угроз (функциональностей) таких, как закрепление в ОС, нетипичная сетевая активность, модификация ОС и данных пользователя и прокси-активность. При этом первый объект продемонстрировал в полтора раза больший уровень угрозы. Это связано с тем, что данный объект имеет дополнительные функциональности в том числе механизм само-распространения в виде сетевого червя.

Почти все индикаторы динамического анализа имеют угрозу, начиная от 100 мета-процентов. Особенно выделяется индикатор массовой активности, указывающие на огромное число повторяющихся системных событий, что является аномальным для легитимных приложений (в данном случае перебор тысяч IP-адресов из возможного диапазона).

На основе обнаруженных индикаторов система автоматически выставила экспертный вердикт - Опасно.

Объект исследования №1

Объект исследования №1

Объект исследования №2

Объект исследования №2

Отчет динамического анализа объекта №1

Отчет динамического анализа объекта №1

Полезная нагрузка

На поведенческом уровне оба объекта схожи и шифруют файлы пользователя за исключением того, что первый объект имеет функции сетевого червя и пытается распространяться в сети через уязвимость в SMBv1. Для этого он перебирает множество IP-адресов случайным образом и пытается соединиться на порт 445 (SMB). За 20 минут динамического анализа в песочнице, вирус успел перебрать более 60 000 IP-адресов из различных диапазонов. Таким образом, вирус обладает способностью к самораспространению не только по локальной сети жертвы, но и возможность атаковать другие компьютеры в мировом масштабе.

Перебор IP-адресов для самораспространения (2 минуты анализа)

Перебор IP-адресов для самораспространения (2 минуты анализа)

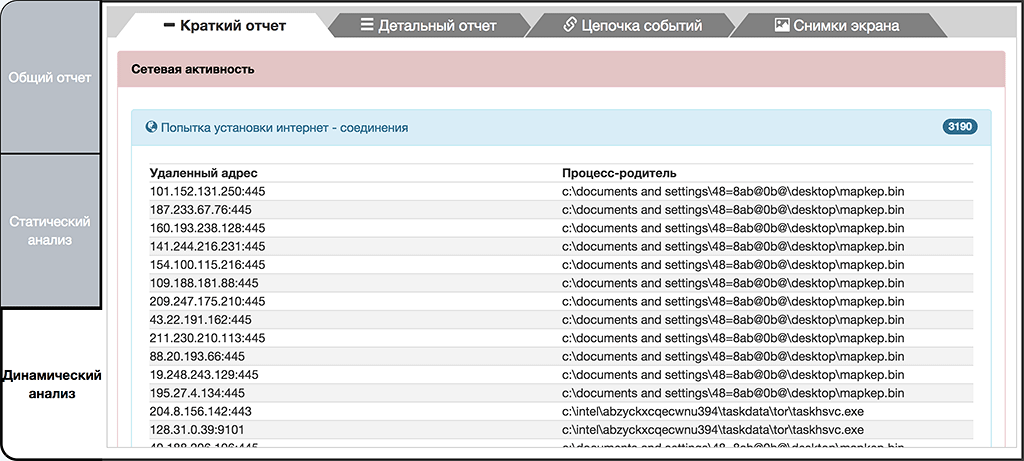

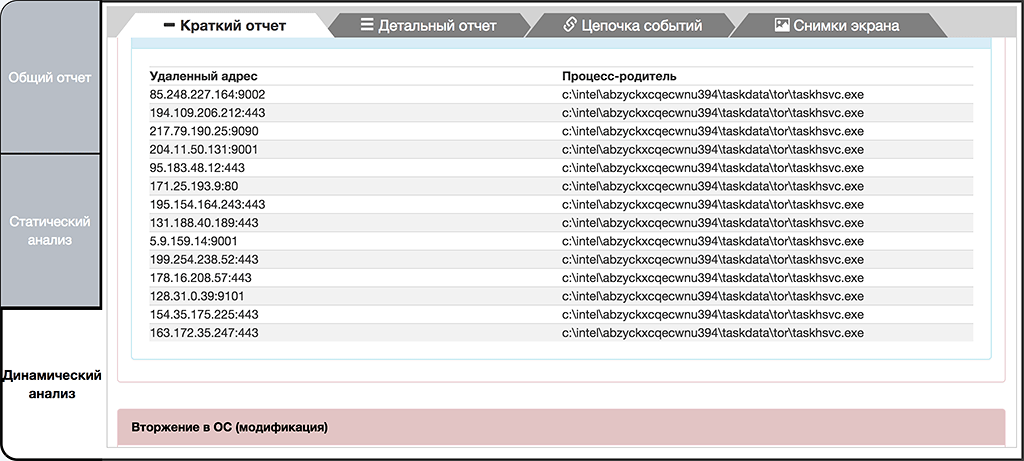

Командные сервера вымогателя находятся в сети Tor. Во время работы вируса происходит соединение на порты 443, 9101, 9102 на ряд IP-адресов, являющихся входными нодами сети Tor. Во время очередного динамического анализа системой tLab были зафиксированы попытки соединения на следующие адреса:

Попытки подключения к сети Tor

Попытки подключения к сети Tor

При каждом новом динамическом анализе данный набор адресов меняется, но всегда является входной нодой Tor. Скорее всего, образец случайным образом выбирает адрес:порт из заранее заложенного в него списка адресов. На момент написания статьи количество входных нод в сеть Tor составляло более 7 000.

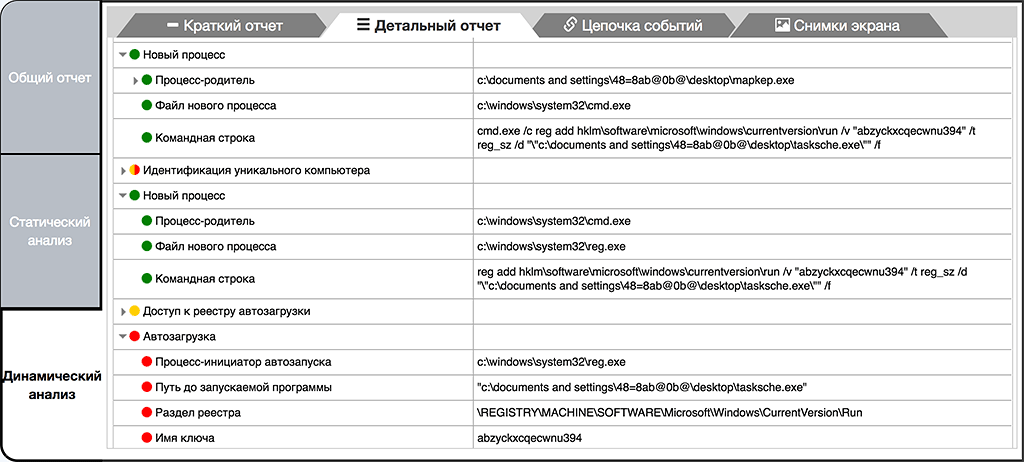

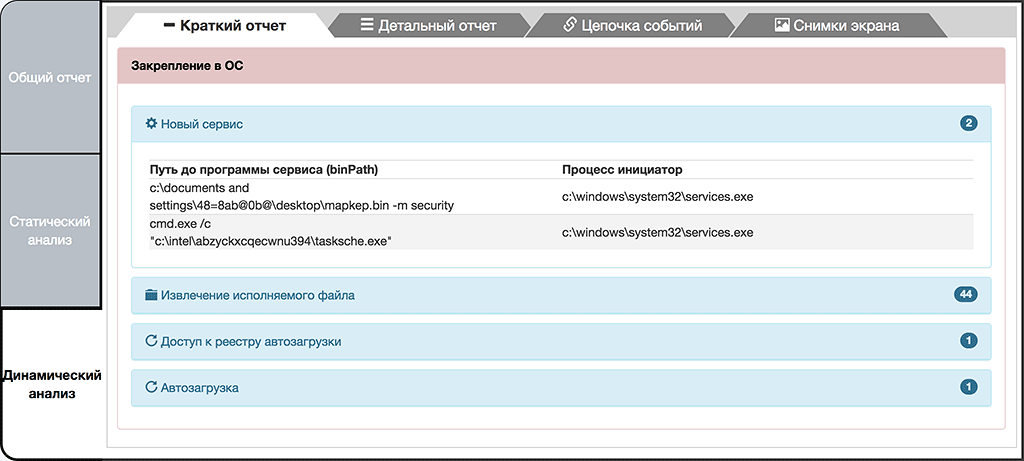

Инсталляция и закрепление в ОС

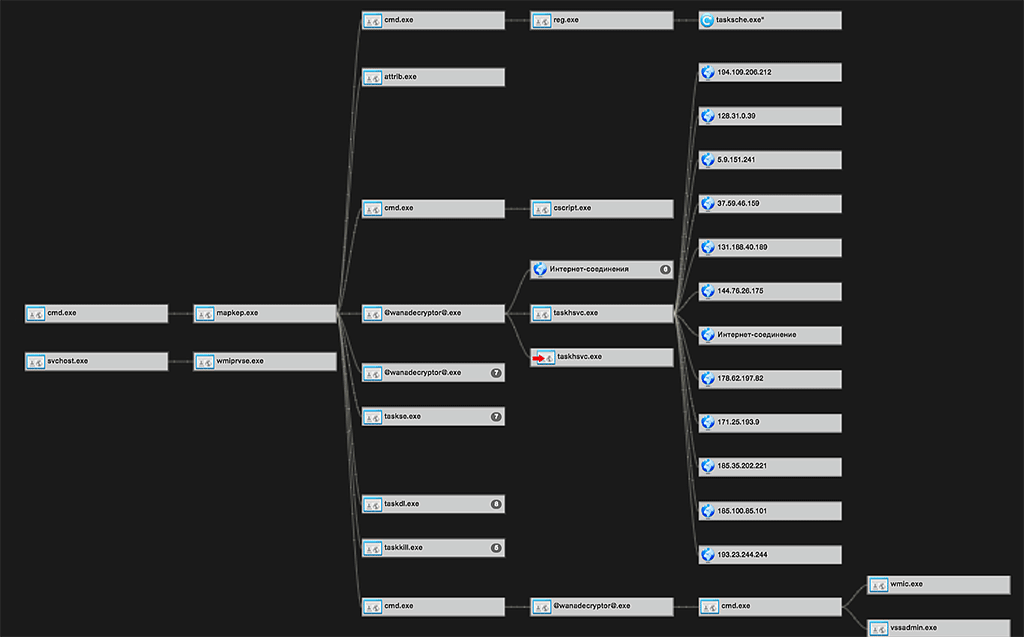

Динамический анализ показал, что объекты закрепляются в ОС либо напрямую либо через извлеченного исполняемого файла “tasksche.exe”, который является инсталлятором группы компонентов шифровальщика. Как видно из снимков экрана, вредоносы используют легитимную системную утилиту для добавления своего объекта в автозапуск. Такой подход классифицирован как прокси-активность, которая обычно используется для обхода обнаружения со стороны антивируса. Кроме того, Объект №1 дополнительно устанавливает сервисы для обеспечения выживаемости его компонентов. Интересно что данный вредонос изначально устанавливает себя как сервис и вся активность в дальнейшем производится этим сервисом.

Создание ключа реестра Объектом №2 с помощью прокси-активности через системную утилиту reg.exe

Создание ключа реестра Объектом №2 с помощью прокси-активности через системную утилиту reg.exe

Интересно что данный вредонос изначально устанавливает свой извлеченный объект как сервис и вся активность в дальнейшем производится этим сервисом.

Создание сервиса Объектом №1

Создание сервиса Объектом №1

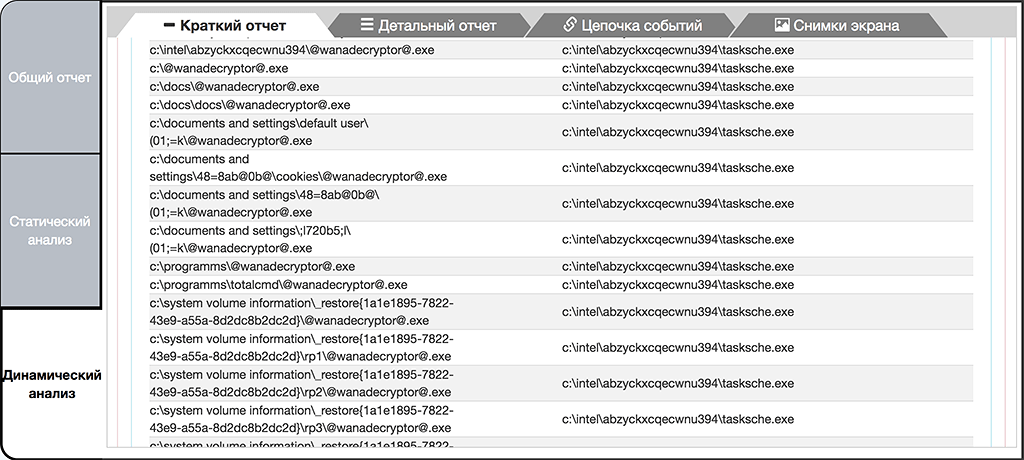

В процессе инсталляции процесс “tasksche.exe” или сам вирус извлекает из себя и запускает файл “@wanadecryptor@.exe” множество раз в различные пользовательские папки и другие директории содержащие файлы интереса, по видимому для того, чтобы избежать единой точки отказа или обнаружения.

Извлечение “@wanadecryptor@.exe” в различные директории

Извлечение “@wanadecryptor@.exe” в различные директории

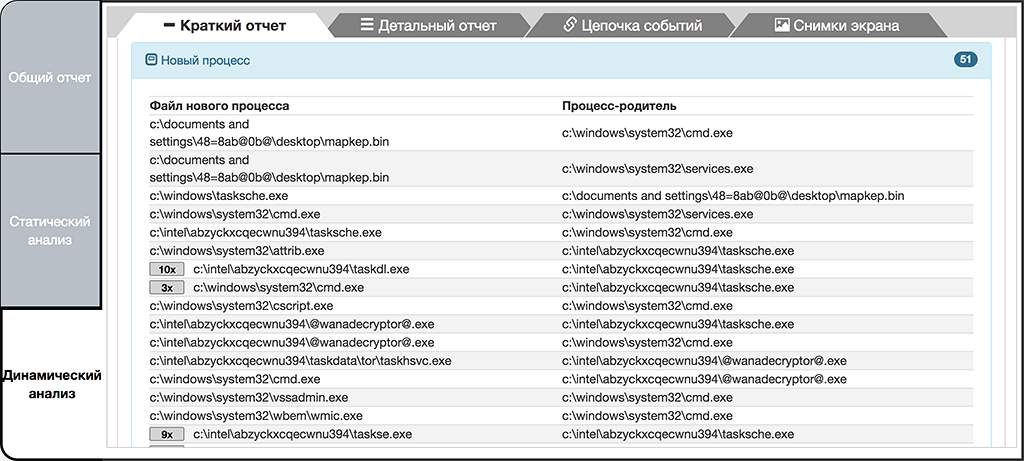

Запуск извлеченных компонентов

Запуск извлеченных компонентов

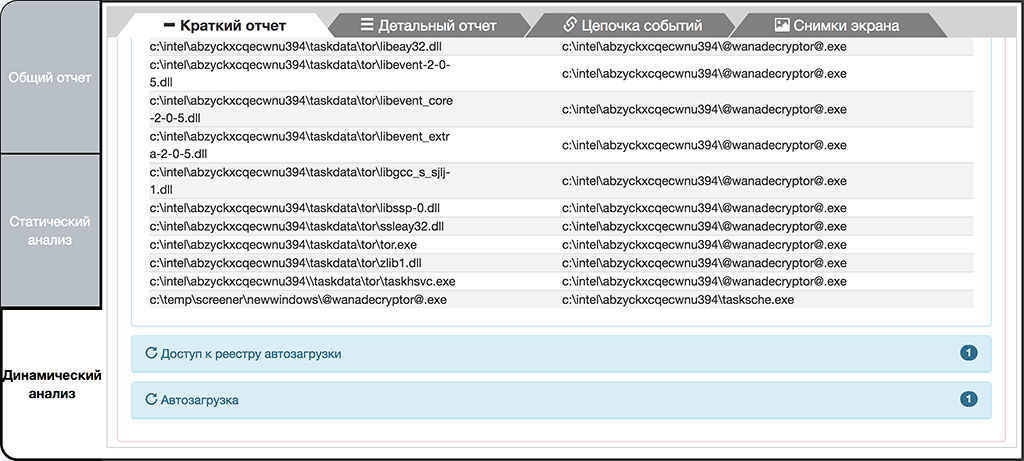

Процесс “@wanadecryptor@.exe” в свою очередь извлекает компоненты Tor-клиента и запускает его приложение “c:\intel\abzyckxcqecwnu394\taskdata\tor\taskhsvc.exe”.

Извлечение зависимостей шифровальщика

Извлечение зависимостей шифровальщика

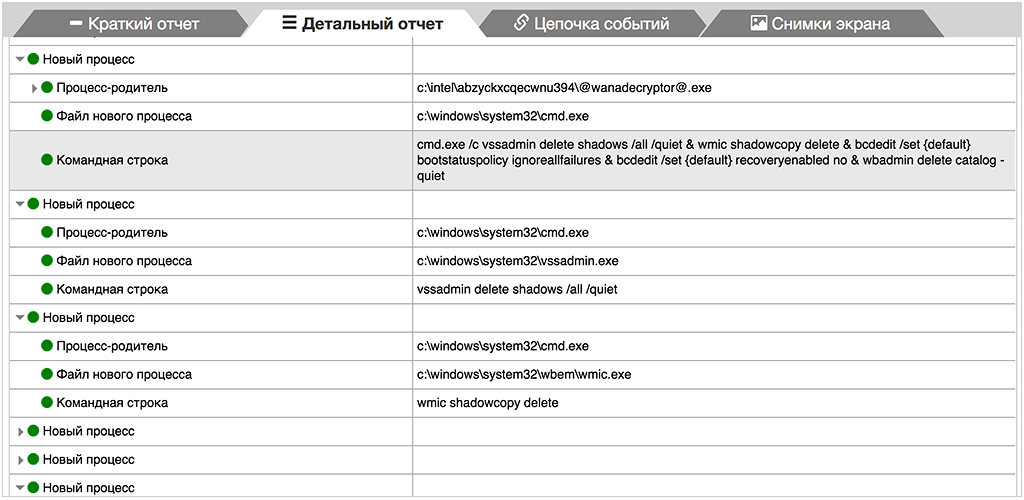

Кроме того данный процесс производит ряд системных действий с использованием команд Windows, а именно отключает сервис Теневого копирования, удаляет существующие копии, и отключает запуск по умолчанию средств восстановления при загрузке ОС.

Системные команды (выделенный атрибут)

Системные команды (выделенный атрибут)

Особенности работы вредоноса

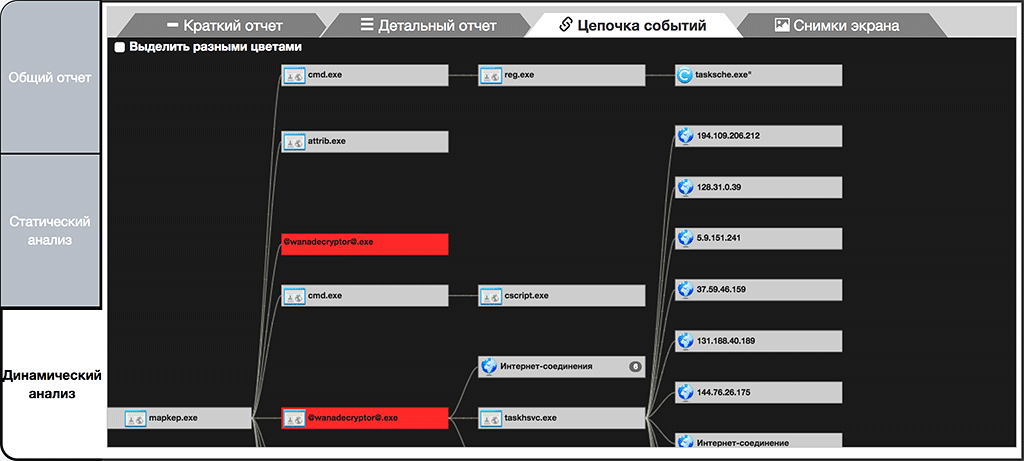

По результатам анализа, данный вредонос имеет сложную структуру активности которая выражается в использовании множества независимых компонентов, резервировании объектов и методов прокси-деятельности. Как видно из цепочки активности полученной в системе tLab, изначальный вирус извлекает ряд объектов и через них закрепляется в системе (автозапуск), перебирает входные узлы Tor сети, модифицирует настройку ОС и запускает компоненты шифрования пользовательских файлов. Более полная цепочка активности демонстрирует факт многократного запуска извлеченных компонентов шифровальщика, что в свою очередь было зафиксировано системой tLab как аномальная массовая активность с высоким уровнем угрозы.

Кроме того данный процесс производит ряд системных действий с использованием команд Windows, а именно отключает сервис Теневого копирования, удаляет существующие копии, и отключает запуск по умолчанию средств восстановления при загрузке ОС.

Кроме того данный процесс производит ряд системных действий с использованием команд Windows, а именно отключает сервис Теневого копирования, удаляет существующие копии, и отключает запуск по умолчанию средств восстановления при загрузке ОС.

Агрегированная цепочка активности объекта №2

Агрегированная цепочка активности объекта №2

При всем объеме заложенной функциональности данный вирус не обладает приемами сокрытия своего присутствия. Попытка скрыть свое присутствие или идентифицировать среду исполнения сегодня классифицируется как критичный IoC (Indicator of Compromise, индикатор вредоносности). Соответственно мы наблюдаем тренд, когда вредоносные программы стараются не выделяться из общего потока легитимной активности таких программ, как инсталляторы, архиваторы, менеджеры файлов. Однако даже при таком подходе к разработке вредоноса, система tLab способна распознать угрозу благодаря нашей технологии глубокого поведенческого анализа.